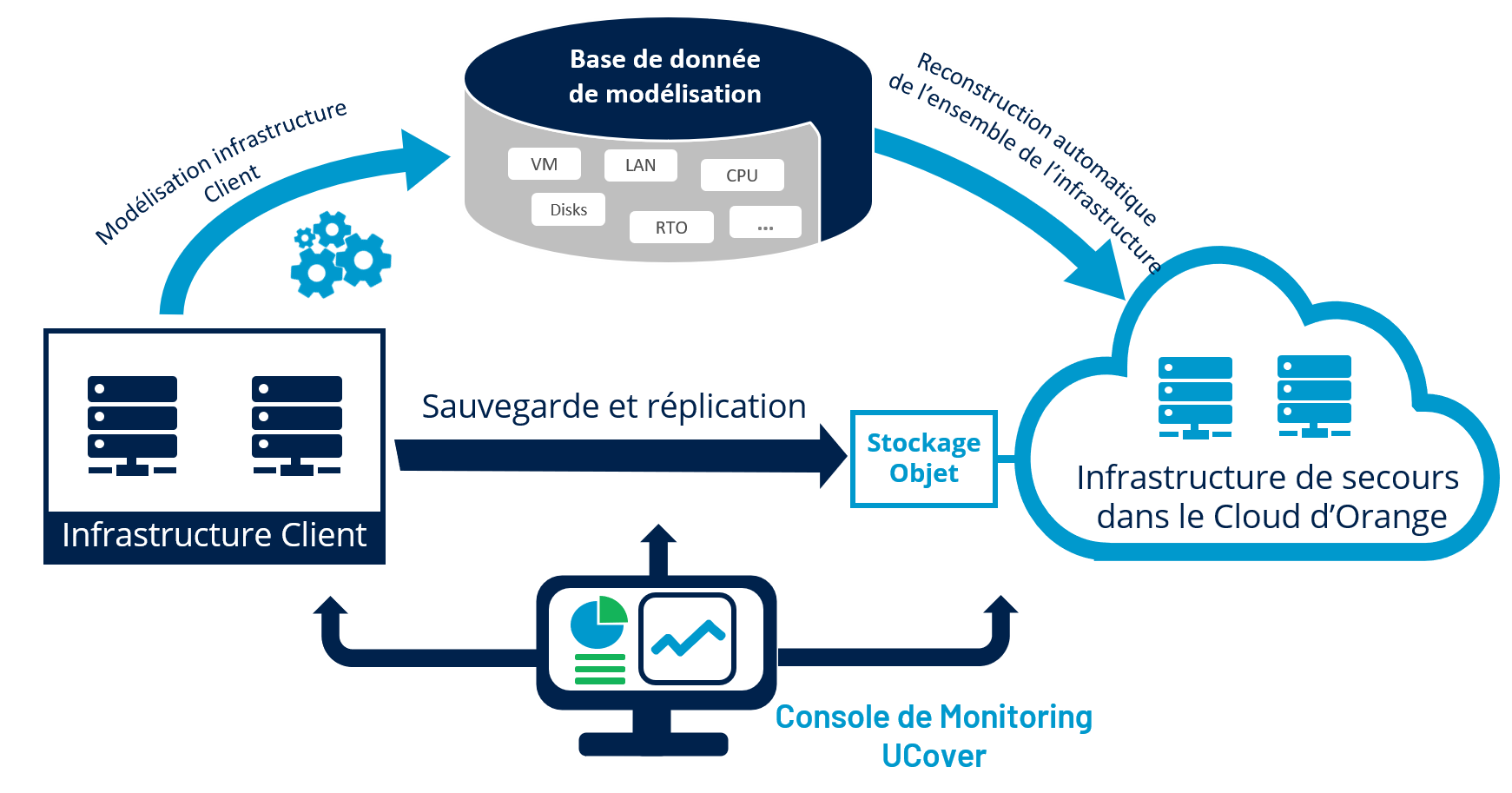

Après des mois de travail, il est enfin temps de vous présenter UCover, notre solution de Plan de Reprise d'Activité Cloud managée, qui s'adapte aux besoins métier d'entreprises de toutes tailles et pour tous les environnements. Cette solution a été pensée et développée pour les PME, ETI et établissements publics : 100% managée, automatisée, 50% moins chère que les solutions traditionnelles de PRA. Elle permet d'avoir un PRA, sans avoir besoin de ressources humaines supplémentaire en interne.

L'archivage numérique se développe depuis plus de 20 ans et résulte de la rencontre entre quatre phénomènes principaux :

- L’augmentation des volumes de données dans les entreprises et leur importance accrue

- La multiplicité des solutions logicielles et matérielles autour de l'information numérique et la rapidité de leur obsolescence, avec des difficultés d'interopérabilité entre les plateformes

- Les nouvelles problématiques de cyber-menaces en termes de sécurité et d'intégrité

- La reconnaissance de la valeur légale de l'écrit sous forme électronique

L'enjeu de conservation est donc devenu crucial pour les entreprises d'aujourd'hui et le Cloud apporte avec lui des techniques simplifiant l'archivage numérique et des capacités de diminution des coûts.

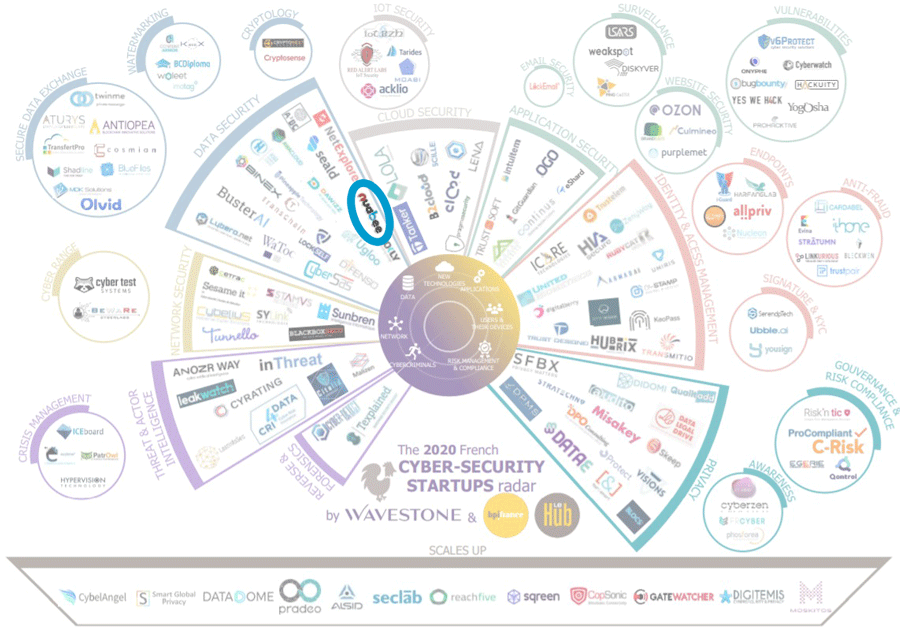

Pour la quatrième année consécutive, Nuabee est dans le "French Cyber-Sécurity Startups Radar by Wavestone" dans la catégorie Data Security.

Wavestone est une société de conseil en management et en digital & innovation technologique, elle réalise une veille active sur le domaine des startups. Le radar des startups compte aujourd’hui près de 136 structures répertoriées à l’échelle européenne et internationale avec un focus particulier sur la France. Nuabee est mentionné pour la deuxième année consécutive dans la catégorie des startups française de la Cyber sécurité:

Malgré la popularisation croissante du Cloud public, il s’avère toujours compliqué de savoir précisément si un Cloud est réellement sécurisé ou non. Il existe un besoin réel de rassurer les clients et prestataires par rapport aux aspects de la sécurité des offres Cloud, notamment sur la disponibilité, la confidentialité, ainsi que l’usage qu'il peut être fait de leurs données.

L'archivage numérique se développe depuis plus de 20 ans et résulte de la rencontre entre quatre phénomènes principaux :

- L’augmentation des volumes de données dans les entreprises et leur importance accrue

- La multiplicité des solutions logicielles et matérielles autour de l'information numérique et la rapidité de leur obsolescence, avec des difficultés d'interopérabilité entre les plateformes

- Les nouvelles problématiques de cyber-menaces en termes de sécurité et d'intégrité

- La reconnaissance de la valeur légale de l'écrit sous forme électronique

L'enjeu de conservation est donc devenu crucial pour les entreprises d'aujourd'hui et le Cloud apporte avec lui des techniques simplifiant l'archivage numérique et des capacités de diminution des coûts.

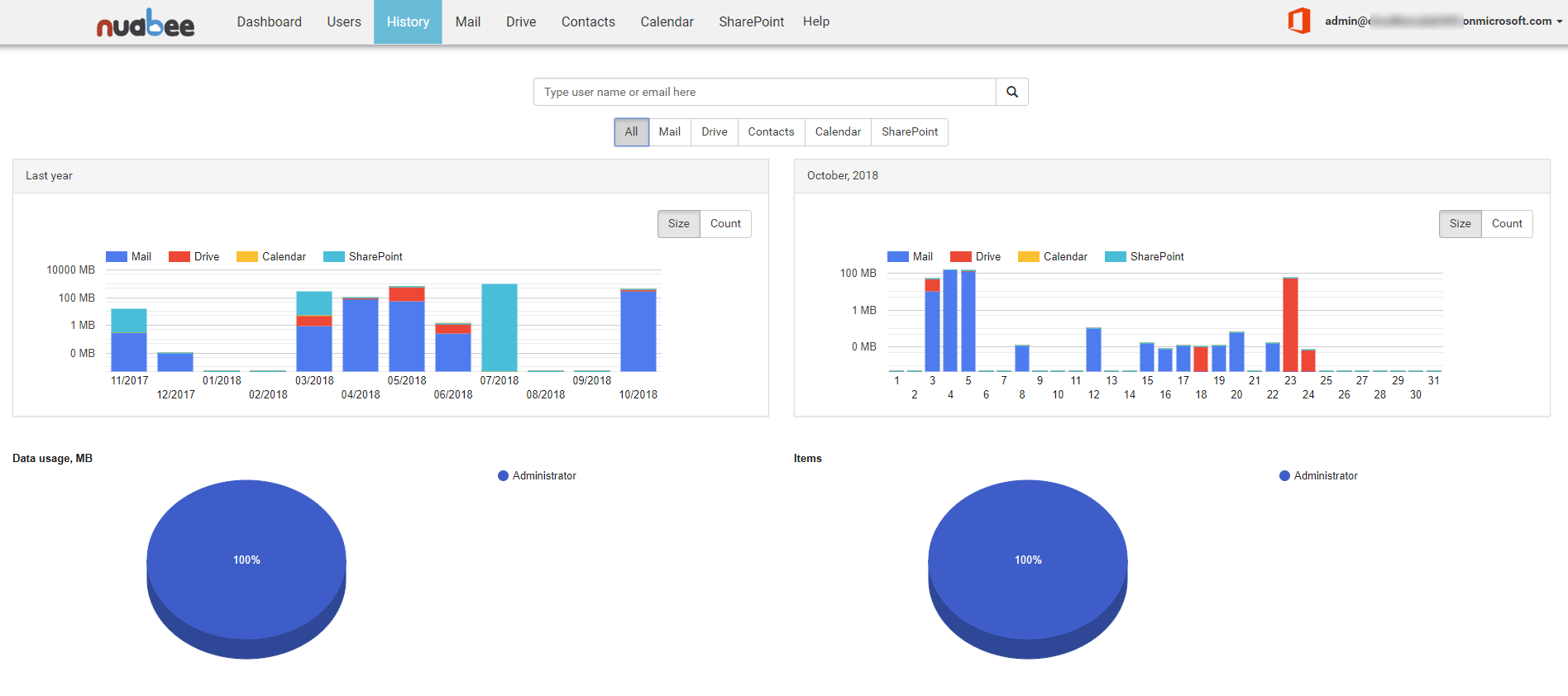

Nuabee a développé une nouvelle plateforme centralisée, Atlas, qui permet aux clients une gestion, une visibilité et un contrôle complet des serveurs sauvegardés, leur restauration et l'administration de votre PRA.

Cette console est comprise dans l'offre de Nuabee.

Depuis le début de la crise sanitaire du Covid-19, les entreprises ont dû faire preuve d'agilité et de grandes capacités d'adaptation. Entre le confinement, le re-confinement, les quarantaines, le télétravail forcé, les risques pour les salariés et la fermeture des écoles... l'année 2020 restera une année pleine de challenges !

Ces gros bouleversements touchent toutes les entreprises, de la PME aux grands comptes, précipitant la mise en place du télétravail, sans avoir le temps d'analyser précisément et préparer en amont les risques en Cybersécurité que cela engendre.

Nous avons cherché et analysé pour vous les risques de cybersécurité induit par le télétravail et surtout les solutions à mettre en place rapidement pour les diminuer :

Depuis 2 ans se développe la crainte de tous les responsables informatiques et RSSI : une infection par ransomware couplée d’une attaque plus sophistiquée empêchant la restauration traditionnelle !

Les messages de prévention partagés ces dernières années pour les ransomwares sont obsolètes, il ne suffit plus d’une solide politique de sauvegarde et de restauration. Il faut intégrer de la rupture de technologie.

Comment est-il possible que les politiques de sauvegardes traditionnelle et rigoureuses ne suffisent plus ? Voici 2 exemples concrets pour vous aider à y voir plus clair :

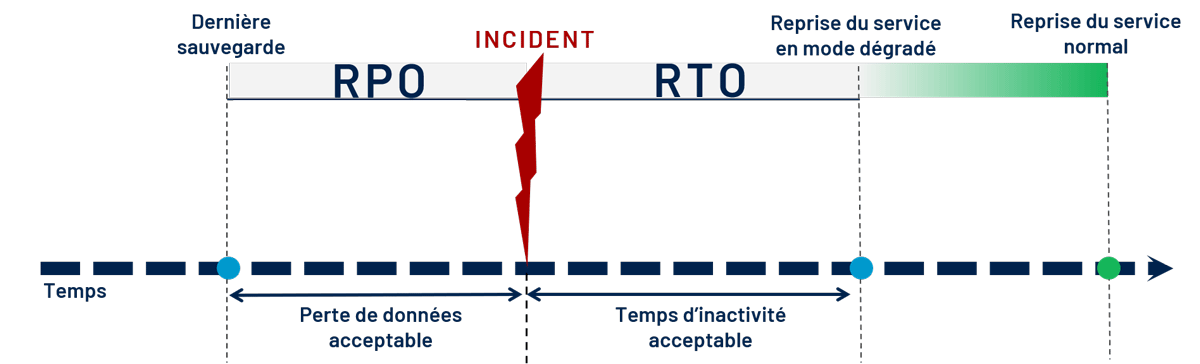

Les termes RTO (Recovery Time Objective) et RPO (Recovery Point Objective) sont étroitement liés au Plan de Reprise d’Activité (PRA), partie intégrante de la stratégie de Cyber-résilience d’une entreprise.

Au préalable de la construction d’un PRA il faut réaliser un bilan d’impact sur l’activité et la définition des RTO et RPO. Ce sont les bases pour identifier et analyser les stratégies à inclure dans votre plan de continuité d’activité.

A première vue les termes RPO et RTO semblent très similaires, en réalité ils définissent deux notions bien spécifiques. Un bonne façon de se souvenir de leur différence est de prendre les 2 premières lettre RT : « Temps de Reprise » et RP : « Paramètres de Reprise »

La sauvegarde "Full Synthetic" est une méthode avancée pour effectuer des sauvegardes full ultérieures plus rapides et économique en bande passante.

Lors de sauvegardes Windows en mode image, les sauvegardes full (aussi appelées sauvegardes complètes) constituent une part indispensable d'un cycle de sauvegarde. Cependant, les sauvegardes full introduisent une charge réseau importante (notamment dans le cadre de débit réseau limité du côté Client), particulièrement lorsque l'image à sauvegarder est importante (plusieurs centaines de Go), car elle nécessite de re-uploader toute l'image dans le Cloud.

Cette fonctionnalité de sauvegarde full synthetic permet de réaliser une sauvegarde complète en diminuant l'impact de la sauvegarde sur la bande passante du Client et en limitant le temps de sauvegarde (jusqu'à 90% de gain).

Tout d’abord, nous allons définir brièvement les deux modes de sauvegarde : avec agent ou sans agent.

Le mode Avec Agent

Un agent (un exécutable) est installé sur chaque serveur (physique ou virtuel) pour assurer la sauvegarde. Le serveur doit être allumé lors de la sauvegarde et il doit se faire sur une plage horaire précise.

Dans la réalité, plusieurs exécutables (et services) sont installés dans chaque serveur.

Le mode Sans Agent

En réalité, cette solution n’est pas vraiment sans agent, elle nécessite un, qui va servir à toutes les sauvegardes d'un hôte (ou d'un ensemble de hôtes).

C’est une solution de sauvegarde centralisée, les VMs n'ont pas d'agent installé et elles n'ont pas besoin d'être allumées pour être sauvegardée. Cette solution fonctionne en parcourant les fichiers pour déterminer les changements qui ont été effectués depuis la précédente sauvegarde.

Les avantages et inconvénients de chacune des solutions

Introduction

Une solution de PRA dans le Cloud public utilise une technologie de virtualisation (Xen ou KVM) généralement différente de l'hyperviseur source (souvent VMware/Hyper-V).

Lors de la remontée des infrastructures de nos clients dans le Cloud lors de tests de PRA, cette différence est la cause de la non remontée automatique de certains disques dans Windows.

Cela empêche les services, dont les données se trouvent sur ces disques, de démarrer et nécessite une intervention humaine qui peut avoir un impact sur le RTO du serveur et ajouter une charge de travail dont les équipes techniques se passeraient bien.

Qui plus est, lors de l'activation des serveurs, ils peuvent ne pas avoir la bonne lettre disque associée et chaque lettre de lecteur est à changer. Ceci peut arriver quand le serveur a été configuré avec des lecteurs dont les lettres ne suivent pas l'ordre alphabétique : un serveur utilisant les disques C: U: et W:.

Nuabee est enchanté d’avoir contribué au Livre Blanc sur la continuité d’activité d'Orange, en tant qu’acteur de la cybersécurité pour les entreprises.

Ce livre blanc porte sur l'analyse des challenges et des opportunités apportées par l'adoption du Cloud computing dans les solutions de reprise d'activité.

La cyber-sécurité est devenu ces dernières années essentielle aux entreprises qui mènent une lutte perpétuelle contre les attaques extérieures.

D’après la dernière étude d’Allianz, le risque de cyber-attaque est la première crainte des chefs d’entreprises en 2019, que ce soit en France ou dans le monde. En 2ème position, on retrouve la crainte de l’interruption d’activité, qui est également reliée à la première.

L'année 2018 a encore été chargée en cyberattaques contre les données des entreprises. Aucun secteur d'activité n'a été épargné, ransomware, malware et autres actions malveillantes ont causés des dégâts importants pour des milliers d'entreprises qui ont subi une interruption d'activité lourde en conséquences. Viennent s'ajouter à ces menaces les erreurs humaines engendrées par les salariés de l'entreprise, mais qui aboutissent à des pertes de données, avec le même résultat final.

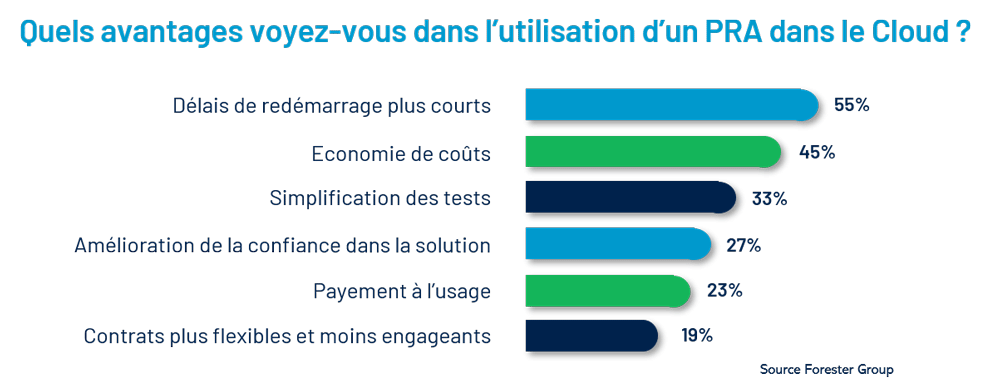

Pour pallier à ces pertes données qui mettent en danger les entreprises, les professionnels de la sécurité se penchent de plus en plus vers des Plans de Reprise d'Activité, permettant la sécurisation des données et la reprise de l'activité en cas de sinistre ou indisponibilité du SI. C'est là que le PRA as a service a tout son rôle à jouer auprès des PME qui ont un budget restreint pour la sécurité de leur SI.

La reprise d'activité après sinistre est un exercice complexe, qui a besoin d'une préparation minutieuse et très coûteuse, qui devient rapidement obsolète. L'arrivée du PRA aaS ou DRaaS (Disaster Recovery) est de plus en plus attractive pour les entreprises. En effet, elle permet de diminuer les coûts, de permettre aux DSI de se recentrer sur l'amélioration de l'activité corps de l'entreprise et d'avoir une solution qui évolue en même temps que les données de votre entreprise. Cette solution convient particulièrement aux PME et ETI.

La solution UCover de Nuabee, associe tous les intérets du PRA aaS avec de l'automatisation, de l'accompagnement et du management de la solution pour permettre de correspondre parfaitement aux besoins des PME et ETI

- éconnomique,

- permet des délais de redemarrages courts,

- fiable et de confiance,

- flexible,

- sécurisé

Pourquoi faut-il sauvegarder la solution Microsoft 365 ?

Plus besoin de présenter cet outils complet qu'est la suite Microsoft 365, qui permet de travailler en collaboration dans le Cloud assurant efficacité et praticité. Mais qu'en est-il de la sécurité de vos données?

Vos données sur Microsoft 365 vous appartiennent, c'est donc à vous de les sauvegarder et de vous assurer contre la perte de données accidentelle (ou malveillante). La solution Nuabee vous permet de sauvegarder vos données en choisissant la fréquence des sauvegardes, les stratégies de rétention, le nombre de copies à sauvegarder (etc ..) et vous permet de restaurer vos données partiellement ou totalement.

Publication du Wiki Nuabee : les ressources techniques de nos solutions

Nous avons regroupé nos informations techniques pour vous faire une plateforme de guide pour l'utilisation de nos solutions. Vous pourrez aller faire un tour sur notre FAQ qui regroupe les questions posées par les clients à nos équipes et leur réponses.

- Une console développée pour vous permettre à tout moment de connaître le fonctionnement des réplications & sauvegardes de vos différentes serveurs, ainsi que les autres éléments constituant votre PRA.

- La console vous permet d'avoir à tout instant:

- Une vue générale de vos réplications & sauvegardes

- une vision du périmètre global (nombre de serveurs dans le PRA, avec et sans test de restauration, ...)

- Indique le statut des plans de sauvegarde/réplication du périmètre du PRA

- Fournit la consommation du stockage objet dans le cloud par type de stockage, ...

- Une synthèse des plans de sauvegarde des serveurs

- En complément de la console de sauvegarde, la console de PRA vous donne une vision plus synthétique de vos sauvegardes

- Serveurs dans le périmètre du PRA (avec leur RTO/RPO),

- Localisation des serveurs.

- L'existence de procédures spécifiques par serveur pour les tests de PRA

- En complément de la console de sauvegarde, la console de PRA vous donne une vision plus synthétique de vos sauvegardes

- Les éléments de stockage des sauvegardes et historiques

- Les résultats des tests de restauration et de PRA

- Pour chaque machine, vous voyez instantanément si un serveur a un souci,

Depuis Fevrier 2020, une nouvelle console, nommée ATLAS, a été developpée pour répondre au mieux aux besoins de nos clients.

Aux rencontres du Cloud le 3 juillet dernier, le secrétaire d'Etat au numérique, Mounir MAHJOUBI, rappelait l'opportunité que représente le Cloud Computing pour les PME françaises de rattraper leur retard en matière d'investissement numérique ( la France 16ème au DESI 2018 - Digital Economy and Society Index).

Or les dirigeants de PME n’ont pas toujours une idée très précise de ce que signifie le « Cloud Computing » ; la confusion est grande avec la « digitalisation », ainsi qu’entre Cloud privé, hébergement et Cloud public. Sauf à être « nativement Cloud », ils sont souvent réticents, notamment concernant la sécurité des données, et perçoivent mal les avantages réels de l’utilisation du Cloud.

Nuabee propose à partir de septembre 2018 une formation d’une demi-journée afin de leur donner toutes les clefs d’un choix éclairé, de dissiper les idées préconçues, de mesurer les avantages réels du Cloud Computing et ses contraintes. Cette formation s’adresse également aux directeurs financiers en expliquant les conséquences du Cloud computing sur les états financiers et présente des méthodes d’aide à la décision.

Nuabee annonce aujourd’hui avoir décroché le label TRUXT, le seul label européen qui garantit la capacité opérationnelle et la pérennité financière des prestataires informatiques auprès de leurs clients et partenaires.

Nuabee s'engage vers la certification ISO 27001

Nuabee est engagé depuis 2017 dans une démarche de certification ISO 27001:2013, notamment grâce à l'intégration fin 2017 de la société Ysosecure qui accompagne depuis plus de 15 ans les entreprises dans la mise en oeuvre de Système de Management de la Sécurité de lInformation (SMSI) suivant le référentiel ISO 27001.

La norme ISO 27001, référence internationale en matière de gestion de la sécurité de l’information, implique la mise en œuvre d’un SMSI et de mesures de sécurité organisationnelles et techniques via l’intégration de procédures strictes en matière de collecte, de traitement, de manipulation et de stockage de données.

La marché de la Protection des données en tant que service, aussi appelé Data Protection as a Service ou DPaaS, est en pleine croissance.

Un article dans The Edition Truth du 11 avril 2018 évoque la "monumentale croissance " attendue du marché du DPaaS entre 2017 et 2024, avec un TCAC phénoménal de 30,3%

Avec la montée en puissance des environnements de cloud computing, le marché de la protection des données en tant que service (DPaaS) devrait connaître une croissance exceptionnelle dans un proche avenir. Les avantages, meilleure rentabilité et baisse des coûts de l'informatique grâce au Cloud, entraînent un déplacement de la charge de travail des plateformes conventionnelles vers les plateformes Cloud. Cependant, les données stockées dans des environnements virtuels doivent être protégées contre les catastrophes naturelles ou causées par l'homme. Ceci, à son tour, augmente la demande de protection des données dans le Cloud.

Le segment du DRaaS verrait son TCAC passer en tête devant celui du BaaS d'ici 2024

Selon cet article, le marché DPaaS comporte 3 segments : la reprise après sinistre en tant que service (DRaaS), la sauvegarde en tant que service (BaaS) et le stockage en tant que service (STaaS). Parmi ceux-ci, BaaS détient actuellement la première place sur le marché du DPaaS. Le nombre croissant de datacenters dans le monde est un facteur clé de la croissance du segment BaaS ; le segment devrait conserver sa position dominante tout au long de la période de prévision. Le segment DRaaS devrait toutefois augmenter son TCAC pour passer en tête.

Clarifying Lawful Overseas Use of Data

Le CLOUD Act (Clarifying Lawful Overseas Use of Data), indique que les autorités américaines auront désormais le droit d’accéder, sous conditions, aux données des fournisseurs de services basés américains même si ces données sont stockées sur des serveurs à l’étranger.

Les fournisseurs américains (Microsoft en tête) se félicitent de cette loi et affirment que cette loi permet de donner un cadre légal à la saisie de données (comme des fichiers, mails) par des agences gouvernementales ou des forces de police américaines en dehors des frontières des Etats-Unis.

Donc théoriquement cela précise l’application extraterritoriale des mandats américains lorsque sont visées des données hébergées dans des centres de données appartenant à des sociétés américaines mais situés à l’étranger.

D'un autre côté des associations de défense des libertés et de la vie privée, l’avis est contraire : « Nous pensons que le Cloud Act sape la vie privée et les autres droits de l'homme, ainsi que d'importantes garanties démocratiques » a annoncé l'union des libertés civiles américaines (ACLU).

Retrouvez l'article de Nuabee sur EuroCloud.fr sur l'opportunité que présente le Cloud public pour les entreprises, PME et ETI, de bénéficier d’un véritable Plan de Reprise d’Activité (PRA) en cas de sinistre ou d’incident majeur :

-

"Si l’accès à un véritable Plan de Reprise d’activité est difficilement envisageable pour les PME et ETI dans une configuration classique de PRA Interne ou même dans un Cloud privé, une solution de PRAaaS avec le Cloud public, ouvre le champ des possibles à toutes les entreprises quelque soit leur taille, grâce à la mutualisation des ressources techniques et une baisse sensible des coûts. ..." Lire la suite de l'article

3 classes de stockage objet pour ajuster au mieux le stockage de vos sauvegardes

Orange Business Services a annoncé en 2017 Flexible Engine, un Cloud public à vocation internationale en collaboration avec Huawei.

Flexible Engine offre alors un éventail de 3 classes de stockage objet qui sont conçues pour différents cas d'utilisation, en fonctions de vos besoins. L'intérêt de ces classes pour les solutions de Nuabee est qu'elles nous permettent de définir en fonction de vos besoins la classe de stockage pour chacun de vos serveurs, permettant de réduire les coûts de stockage, car bien entendu, tous vos serveurs n'ont pas la même criticité. C'est ce qui nous permet de proposer des PRA accessibles aux PME et des coûts de stockage très bas. Les 3 classes de stockage objet sont les suivantes :

Ainsi, le stockage objet de Flexible Engine répond de manière complète aux besoins des clients en matière de performances et de coûts de stockage.

Nuabee annonce le lancement d’une offre de Plan de Reprise d’Activités as a Service sur le nouveau cloud public OpenStack d’Orange Business Services, « Flexible Engine »

La solution Nuabee de « Reprise d’Activité as a Service » (PRAaaS), déployée sur « Flexible Engine », le cloud public d’Orange Business Services, permet aux entreprises de bénéficier d’un Plan de Reprise d’Activité (PRA) pour restaurer leurs données en cas de sinistre ou d’incident majeur.

Le partenariat entre Nuabee et Orange Business Services offre aux entreprises la possibilité de protéger leurs SI, en cas de catastrophe majeure, sur une plateforme de cloud public internationale, soumise au cadre législatif européen.

![]()

Orange a annoncé mi-2017 Flexible Engine, un Cloud public à vocation internationale. L'objectif est de pouvoir concurencer les géants américains sur le territoire Européen, notamment pour "construire une vraie proximité pour nos clients européens" a indiqué le DG d'Orange Business Service (OBS), Thierry Bonhomme.

Nous sommes heureux de pouvoir vous annoncer la sortie de la nouvelle version de Nuabee Backup ! Découvrez toutes les améliorations de cette nouvelle version !![]()

Quel est le défi de l'industrialisation pour Nuabee ?

Cette année 2019 est chargée pour Nuabee :

- Une nouvelle version du logiciel Nuabee Backup 5.6 avec de nouvelles fonctionnalités

- De nouveaux processus d'industrialisation.

Toutefois, nous allons nous concentrer pour le moment sur le défi des nouveaux processus d'industrialisation. Cette méthode, l'IAC (Infrastructure As a Code), est souvent utilisée dans le domaine du Cloud, et est utilisée pour nos solutions.

Nuabee Backup utilise une base de données d'index local, appelée référentiel, pour optimiser le nombre de requêtes envoyées au Cloud. Dans certaines conditions, la base de données peut se développer de façon importantes (et atteindre plusieurs Go). Par conséquent, il est parfois nécessaire de déplacer ce référentiel vers un autre disque contenant plus d'espace.

Parmi les éléments du processus d'automatisation et d'industrialisation de toute la procédure d'un PRA as a Service, il existe un aspect relativement peu technique par rapport au PRA en tant que tel, mais tout aussi important à intégrer dans le fonctionnement global, les rapports de tests de restauration.

En effet, il convient de régulièrement tester les sauvegardes effectuées pour vérifier que les données sont fonctionnelles en cas de besoin de redémarrage. Dans le cas où l'infrastructure à tester est de petite taille, ces tests peuvent être réalisés manuelllement. Cependant le problème se pose vite dès que le nombre de serveurs augmente. Pour celà, nous avons dû mettre en place un processus d'automatisation du résultat de ces tests.

Faire le pas vers le Cloud public n’est absolument pas trivial. C’est un changement de paradigme dans sa gestion par rapport à une infrastructure in-situ et plusieurs points sont à attentivement vérifier afin d’éviter les mauvaises surprises lors de la "cloudification" du SI.

Un précédent article évoquait la problématique des « Outils de sauvegarde multiples sur un même système informatique ». Il se trouve que l’outil de sauvegarde Nuabee Backup pour SQL Server présente dans un cas de ce problème. Comment le traiter ?

- Lors d'une sauvegarde, comment l'outil décide-t-il ce qui est à sauvegarder ou non ?

- Que se passe-t-il si un deuxième outil de sauvegarde est utilisé concurremment au premier ?

- Et comment Nuabee Backup répond à ces problématiques

Si ce mot ne vous dit encore rien c'est que vous faites partie des chanceux qui n'ont pas encore subi ce genre d'attaque informatique. Celle-ci, encore peu connue des DSI il y a encore deux ans, fait beaucoup parler d'elle depuis le début de l'année 2016.

Le Cloud Computing : solution miracle aux problématiques de sécurité des entreprises ?

On entend régulièrement des propos étranges sur la sécurité du Cloud Public. Il y a encore peu de temps, la majorité des enquêtes au niveau des DSI et de dirigeants d'entreprises indiquaient que la sécurité était le principal frein à l’adoption du Cloud.

Depuis cette fin d'année 2015, il semble que cela soit devenu le contraire et que le Cloud devienne la solution de sécurité pour les entreprises :

Quelles sont les principales utilisations du Cloud public chez les PME ?

Si en 2015 près de 90% des grandes entreprises ont recours au Cloud public (sous différentes formes), quelles sont les principales utilisations en PME ?

Nuabee : Jeune Entreprise innonvante

Notre équipe est fière de vous annoncer qu’elle a obtenu le statut de Jeune Entreprise Innovante (JEI). Cette distinction, validée par le Ministère de l’Enseignement Supérieur et de la Recherche, démontre que Nuabee effectue de nombreux travaux dans la Recherche et le Développement.

Qu'elles promesses du Cloud pour les PME?

Les enquêtes menées dans les grandes entreprises, démontrent des attentes fortes des Directions Générales vis à vis des SI : innovation, transformation, collaboration, agilité.  Le constat est que les DSI des grandes entreprises consacrent maintenant moins de 25% de leur temps à gérer leur infrastructure technique, pour se consacrer majoritairement à l’innovation dans l’entreprise, structurer de nouveaux produits, favoriser la collaboration entre les salariés et les partenaires, développer le numérique ...

Le constat est que les DSI des grandes entreprises consacrent maintenant moins de 25% de leur temps à gérer leur infrastructure technique, pour se consacrer majoritairement à l’innovation dans l’entreprise, structurer de nouveaux produits, favoriser la collaboration entre les salariés et les partenaires, développer le numérique ...

A contrario, souvent dans les PME, 2/3 du temps est consacré à maintenir les systèmes d’information en état de fonctionnement et seuls les 1/3 restant, sont un support à l’amélioration de l’efficacité des métiers, la mise en œuvre de nouveaux projets..

Lors de nos interventions dans des PME, on est souvent frappé par la forte technicité informatique des RSI des PME et plus globalement de l’énergie qu’ils déploient pour maintenir à jour des infrastructures informatiques sans cesse plus complexes.

UCover by Nuabee, la solution de PRA Cloud innovante

La solution de protection de la totalité de votre infrastructure, avec 3 classes de protection qui vous permettent d'adapter votre solution en fonction de vos besoins.

© 2014–2021 NUABEE. TOUS DROITS RÉSERVÉS.